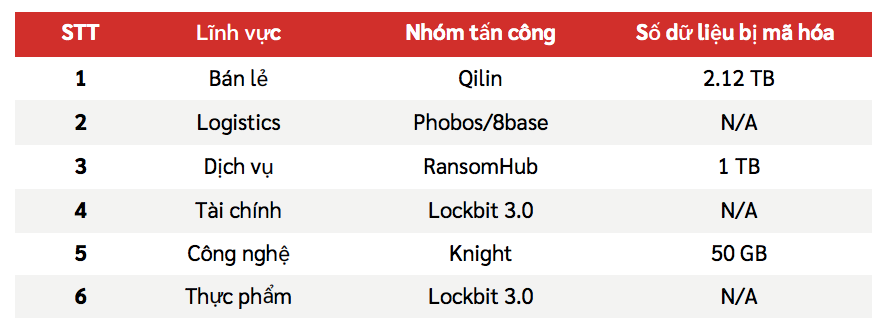

Gia tăng tấn công ransomware vào các tổ chức, doanh nghiệp

Trong 6 tháng đầu năm 2024, hệ thống Viettel Threat Intelligence của Công ty An ninh mạng Viettel (VCS) đã ghi nhận nhiều nguy cơ mất an toàn thông tin (ATTT) có ảnh hưởng tới các tổ chức, doanh nghiệp (DN) tại Việt Nam, nổi bật là xu hướng tấn công mã hóa dữ liệu đòi tiền chuộc với số lượng dữ liệu bị mã hóa lên đến 3 Terabyte.

Dựa trên tình hình 6 tháng đầu năm, có thể thấy loại hình tấn công mạng chủ yếu diễn ra tại Việt Nam gần đây đa phần là tấn công mã hóa đòi tiền chuộc (ransomware), gây ra nhiều thiệt hại cho các DN cả về danh tiếng và kinh tế.

Cụ thể, trong nửa đầu năm 2024, số lượng dữ liệu bị tấn công mã hóa lên đến 3 Terabyte với tổng thiệt hại ước tính hơn 10 triệu USD. Điển hình có thể kể đến vụ tấn công của nhóm Lockbit vào một công ty tài chính vào hồi tháng 3 năm nay đã gây ra gián đoạn dịch vụ trong thời gian dài.

Các vụ tấn công ransomware nổi bật trong nửa đầu năm 2024

được Viettel Threat Intelligence ghi nhận.

Ngoài ra, còn nhiều chiến dịch tấn công khác nhắm vào các mục tiêu trải dài trên nhiều lĩnh vực như bán lẻ, tài chính và công nghệ thông tin. Trong đó, Lockbit là nhóm mã độc có số lượng nạn nhân hàng đầu trên toàn thế giới trong vòng 2 năm trở lại đây.

Kể từ tháng 9/2023, mã độc Lockbit và Affiliate yêu cầu mức tiền chuộc tối thiểu là 3% doanh thu công ty hàng năm và chỉ được giảm xuống thấp nhất là mức 1,5%. Bên cạnh mô hình RaaS (Ransomware-as-a- Service), Lockbit sử dụng mô hình tống tiền kép, mã hóa tống tiền và đồng thời dọa sẽ công khai các dữ liệu đã đánh cắp, nếu nạn nhân không trả tiền trong khoảng thời gian yêu cầu thì dữ liệu sẽ bị đẩy lên trang web công khai của nhóm mã độc.

Có thể thấy các vụ tấn công ransomware có dấu hiệu tăng mạnh về số lượng và mức độ ảnh hưởng khi các công ty, tổ chức lớn trở thành mục tiêu bị nhắm đến nhiều nhất. Tin tặc thường tận dụng nhiều phương thức để phát tán ransomware bao gồm email lừa đảo, tạo ra các trang web giả mạo và sử dụng các lỗ hổng bảo mật để xâm nhập vào hệ thống mục tiêu.

Việc phòng ngừa và ngăn chặn kịp thời trước những nguy cơ tấn công ransomware đóng vai trò quan trọng trong việc bảo vệ ATTT cho tổ chức, hạn chế những tổn thất nghiêm trọng tới tài sản số và hạ tầng mạng

Bên cạnh đó, trong quý 1 và quý 2 vừa qua, đã có nhiều cảnh báo về các loại mã độc Stealer (đánh cắp thông tin) khác nhau nhắm mục tiêu vào khu vực Đông Nam Á và Việt Nam. Các mã độc Stealer phổ biến được cảnh báo bao gồm RisePro Stealer, Ducktail Stealer, Agniane Stealer, VietCredCare Stealer, Atomic Stealer, và Lumma Stealer. Ngoài ra, cũng có cảnh báo về mã độc Stealer mới phát tán qua các dịch vụ nhắn tin và gói PyPI.

Lừa đảo, gian lận tài chính tăng mạnh

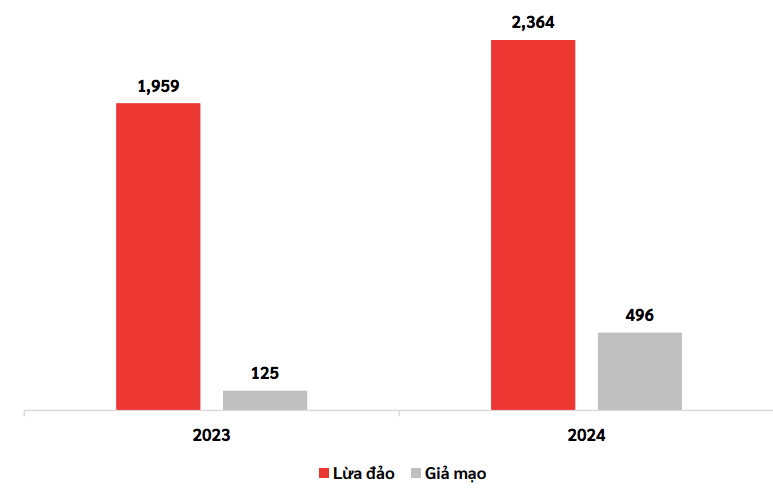

Theo thống kê của Viettel Threat Intelligence, trong 6 tháng đầu năm 2024 đã ghi nhận 2.364 tên miền lừa đảo nhắm vào người dùng, khách hàng của các tổ chức lớn tại Việt Nam. Số lượng tên miền lừa đảo tăng 1,2 lần so với cùng kỳ năm 2023. Sự gia tăng về số lượng qua hàng năm cho thấy đây vẫn đang là xu hướng chính của các nhóm tội phạm công nghệ cao tại Việt Nam.

Biểu đồ thống kê số lượng tên miền lừa đảo, giả mạo trong 6 tháng đầu năm 2023 và 6 tháng đầu năm 2024.

Ngoài ra, Viettel Threat Intelligence cũng đã phát hiện và cảnh báo 496 trang giả mạo, sử dụng trái phép thương hiệu của các tổ chức lớn tại Việt Nam, tăng gấp 4 lần so với cùng kỳ năm 2023.

Về mặt hình thức, trong nửa đầu năm 2024, Viettel Threat Intelligence không ghi nhận các hình thức lừa đảo mới xuất hiện. Thay vào đó là việc các nhóm tội phạm áp dụng công nghệ AI (sử dụng AI tạo kịch bản lừa đảo, sử dụng DeepFake/DeepVoice, …) trong các chiến dịch lừa đảo. Một số hình thức lừa đảo phổ biến được các nhóm tội phạm mạng sử dụng trong các chiến dịch tấn công bao gồm: Lừa đảo, giả mạo các dịch vụ liên quan đến thẻ tín dụng; Lừa đảo, giả mạo cơ quan chức năng để cài đặt ứng dụng Android độc hại trên các thiết bị di động; Lừa đảo hỗ trợ thu hồi vốn, thu hồi tiền bị treo.

Về phân bố theo nhóm ngành, ngành tài chính - ngân hàng vẫn là nhóm đứng đầu về các cuộc tấn công lừa đảo, giả mạo, chiếm tới 71% tổng số các cuộc tấn công.

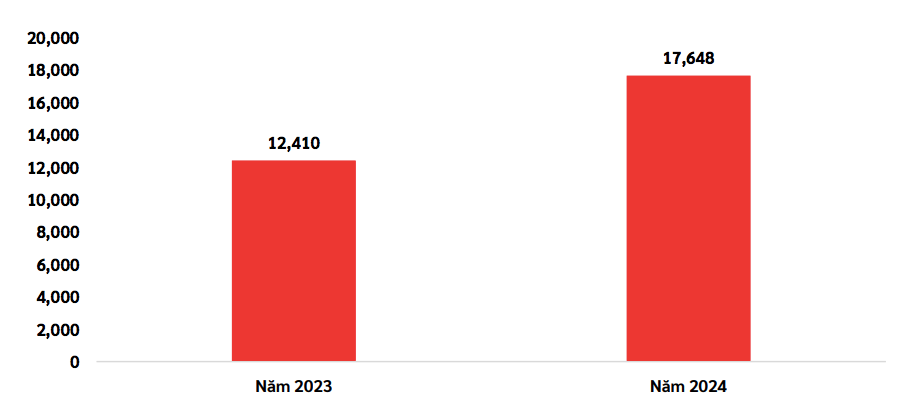

17.648 lỗ hổng mới xuất hiện

Trong nửa đầu năm 2024, số lượng lỗ hổng ghi nhận trên thế giới đã tăng 42% so với cùng kỳ năm 2023. Tại Việt Nam, theo thống kê của VCS, số lượng lỗ hổng phát hiện trong 6 tháng đầu năm 2024 là 17.648, tăng từ con số 12.410 của năm 2023. Trong đó, tổng số lượng lỗ hổng mức cao và nghiêm trọng (theo điểm CVSS) chiếm tỷ lệ 51% trên tổng số lỗ hổng được công bố trên không gian mạng.

Số lượng lỗ hổng phát hiện trong 6 tháng đầu năm 2023 và 6 tháng đầu năm 2024.

Qua quá trình đánh giá và phân tích các lỗ hổng, Viettel Threat Intelligence ghi nhận có 71 lỗ hổng trong 6 tháng đầu năm 2024 có nguy cơ ảnh hưởng lớn tới các tổ chức, DN tại Việt Nam.

Tấn công từ chối dịch vụ tăng 16%

Trong khoảng thời gian 6 tháng đầu năm 2024, hệ thống Viettel Anti-DDoS của VCS đã ghi nhận tổng số cuộc tấn công từ chối dịch vụ phân tán (DDoS) lên tới gần 495.000 cuộc tấn công, tăng 16% so với tổng số cuộc tấn công trong 6 tháng đầu năm 2023. Trong đó, hơn 50% số lượng cuộc tấn công tập trung vào tháng 2.

Đặc biệt trong quý 1 đã xuất hiện nhiều cuộc tấn công lợi dụng giao thức DNS để tấn công vào các khách hàng của VCS thuộc về lĩnh vực tài chính, kết hợp với kiểu tấn công phức tạp Hitand-Run nhằm gây gián đoạn các dịch vụ của khách hàng. Tới quý 2 năm 2024, hệ thống Viettel Anti-DDoS ghi nhận thêm các cuộc tấn công lợi dụng cơ chế của giao thức DNS để tạo luồng lưu lượng băng thông cao nhắm tới các khách hàng thuộc khối giáo dục. Các cuộc tấn công diễn ra với tần suất dày đặc, ngay trong thời điểm tuyển sinh quan trọng.

Ngoài ra, trong quý 1 đã xuất hiện cuộc tấn công gần 300Gbps nhắm vào các khách hàng của VCS thuộc về lĩnh vực dịch vụ giải trí điện tử, bao gồm cá nhân và DN. Các công ty, tập đoàn thuộc về các lĩnh vực như công nghệ thông tin và cơ quan chức năng vẫn là những đối tượng thường xuyên bị nhắm tới.

Nguyên nhân dẫn tới số lượng tấn công tăng cao hơn so với cùng kỳ năm 2023 là do sự thay đổi về hình thức tấn công. Nếu như trước đây, các cuộc tấn công DDoS là các cuộc tấn công với cường độ rất lớn, lên tới hàng trăm Gbps, tấn công với tần suất không quá nhiều thì giờ đây cuộc chơi về DDoS đã thay đổi.

Thay vì thực hiện số lượng ít các cuộc tấn công với mức cường độ cực lớn vào một IP rà quét được, thì tin tặc đã sử dụng hình thức tấn công mang tên carpet bomb. Kiểu tấn công này sinh ra rất nhiều các cuộc tấn công với cường độ trung bình và nhỏ tới toàn bộ các IP nằm trong một dải IP của khách hàng tại cùng một thời điểm. Mục đích của kiểu tấn công này là để vượt qua các cơ chế bảo vệ tấn công theo ngưỡng (threshold based), đồng thời vẫn có khả năng gây nghẽn đường truyền do tổng dung lượng các cuộc tấn công nhỏ lẻ vào mỗi IP có thể lên tới hàng chục, hàng trăm Gbps.

Hơn 61 triệu tài khoản bị lộ lọt, rò rỉ dữ liệu

Trong nửa đầu năm 2024, Viettel Threat Intelligence ghi nhận hơn 61 triệu tài khoản bị lộ lọt, tăng 1,5 lần so với cùng kỳ năm 2023. Sự phát triển của các nhóm tấn công đánh cắp mã độc, cũng như mô hình Stealer-as-a-Service dẫn tới sự gia tăng mạnh mẽ số lượng tài khoản lộ lọt.

Đầu năm 2024 chứng kiến sự bùng nổ của việc rao bán thông tin người dùng, dữ liệu hệ thống cùng nhiều dữ liệu nhạy cảm của các DN lớn tại Việt Nam. Số lượng các vụ rao bán, chia sẻ dữ liệu nhạy cảm tăng vọt vào tháng 5 và tháng 6. Nửa đầu năm 2024 ghi nhận 46 vụ lộ lọt dữ liệu tại Việt Nam với khoảng 13 triệu bản ghi dữ liệu khách hàng, 12,3GB mã nguồn, 16GB dữ liệu

Dự báo các xu hướng tấn công mạng trong 6 tháng cuối năm 2024

Với xu hướng công cụ AI ngày càng phát triển, các kỹ thuật mới và tội phạm công nghệ cao sẽ có chiều hướng gia tăng nhờ sự hỗ trợ đắc lực của AI. Qua đó, việc tấn công người dùng để thu lợi bất chính từ mã độc nhằm kiếm tiền trở nên phổ biến và phức tạp hơn rất nhiều. Trong đó, nhiều con đường tấn công nhắm vào người dùng sẽ có xu hướng.

Đầu tiên là gia tăng các cuộc tấn công bằng mã độc không lưu trữ (fileless malware). Mã độc không lưu trữ sẽ tiếp tục gia tăng, do tính khó phát hiện của chúng. Các phần mềm bảo mật gặp khó khăn trong việc phát hiện loại mã độc này vì mã độc hoạt động chủ yếu trong bộ nhớ và không để lại dấu vết trên ổ đĩa.

Thứ hai là tấn công chuỗi cung ứng (supply chain attacks). Các cuộc tấn công vào chuỗi cung ứng sẽ trở nên phổ biến hơn khi kẻ tấn công nhắm vào các nhà cung cấp dịch vụ hoặc phần mềm để xâm nhập vào hệ thống của khách hàng.

Thứ ba là mã độc ransomware ngày càng tinh vi. Ransomware sẽ tiếp tục là mối đe dọa lớn với sự xuất hiện của các biến thể mới có khả năng mã hóa dữ liệu nhanh chóng và yêu cầu tiền chuộc cao hơn.

Bốn là gia tăng sử dụng kỹ thuật Living off the Land (LotL). Kỹ thuật này được sử dụng nhiều hơn khi kẻ tấn công tận dụng các công cụ hợp pháp sẵn có trên hệ thống mục tiêu để thực hiện hành vi độc hại mà không cần tải xuống thêm công cụ hay mã độc nào khác.

Mặt khác, dự báo trong nửa cuối năm 2024, các chiến dịch tấn công lừa đảo, giả mạo sử dụng thương hiệu các tổ chức lớn tại Việt Nam vẫn sẽ tiếp tục gia tăng. Đặc biệt là hình thức lừa đảo mạo danh cơ quan chức năng để cài đặt ứng dụng độc hại trên thiết bị di động.

6 khuyến nghị cho các tổ chức, DN

Để đảm bảo các hoạt động sản xuất kinh doanh của DN, tổ chức được diễn ra liên tục, giảm thiểu rủi ro của các nguy cơ ATTT, Viettel Threat Intelligence đưa ra 6 khuyến nghị sau:

Một là rà soát quy trình, hệ thống quản lý dữ liệu khách hàng, dữ liệu nội bộ với các vụ việc lộ lọt, mua bán dữ liệu.

Hai là cảnh báo sớm cho khách hàng cá nhân về các tài khoản sử dụng dịch vụ của DN bị lộ lọt, các chiến dịch lừa đảo người dùng.

Ba là chủ động rà soát dấu hiệu nhận biết xâm nhập trên hệ thống, phát hiện và phản ứng sớm với các nhóm tấn công có chủ đích.

Bốn là rà soát, nâng cấp phiên bản các phần mềm, ứng dụng có chứa các lỗ hổng bảo mật nghiêm trọng.

Năm là sử dụng các dịch vụ chống tấn công DDoS để đảm bảo tính sẵn sàng và an toàn cho hạ tầng CNTT của tổ chức.

Sáu là liên tục bổ sung, cập nhật các tri thức cho các giải pháp bảo vệ từ các nguồn mở hoặc các nguồn thương mại để đảm bảo ATTT./.

Theo Tạp chí điện tử Thông tin và Truyền thông